2023年のランサムウェアの被害件数は2018年以降最大数になりました。2023年に発生した情報漏洩事案の多くにもサンサムウェアが関わっていて、その攻撃は年々巧妙化、執拗化していて、対策も難しくなってきています。

今回は、ランサムウェア攻撃の対策や、その他2023年の情報漏洩事件の傾向に関して書いていきます。

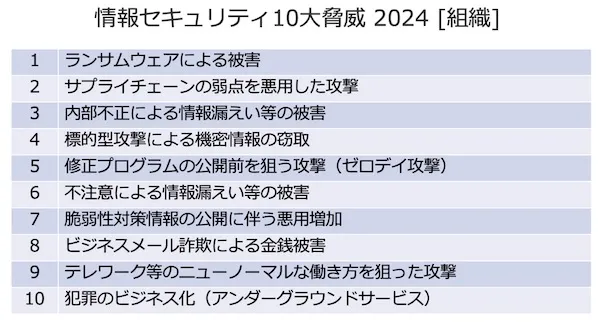

IPAは毎年公表している「情報セキュリティ10大脅威」の2024年度版の「情報セキュリティ10大脅威2024」を2月29日に発表しました。今年もランサムウェアによる被害がトップであり、これでランサムウェアが4年連続で10大脅威の1位となりました。

ランサムウェアは中小企業に感染が多いという報告もあり、決して大企業ばかりが狙われるものではないということにも留意が必要です。

そもそもランサムウェアとは何でしょう?ランサムウェアとはマルウェアの一種で「Ransom(身代金)」と「Software(ソフトウェア)」を組み合わせた言葉で、ランサムウェアに感染するとサーバーやPC内のデータが暗号化され開く事ができなくなります。

暗号化を解くには、ランサムウェアを送り込んできた組織に対して身代金を支払う必要がありますが、身代金を支払ったとしても暗号が解かれることがないケースも多発しています。

それでは、ランサムウェアにはどうやって感染するのでしょうか。

ランサムウェアは数年前までは、特定の組織や人物を狙い、取引会社など関係性のある企業などを装い、ランサムウェアを含むファイルやリンクを送る標的型攻撃が中心でしたが、その後無差別にメールを送る、ばらまき型攻撃が主流でした。

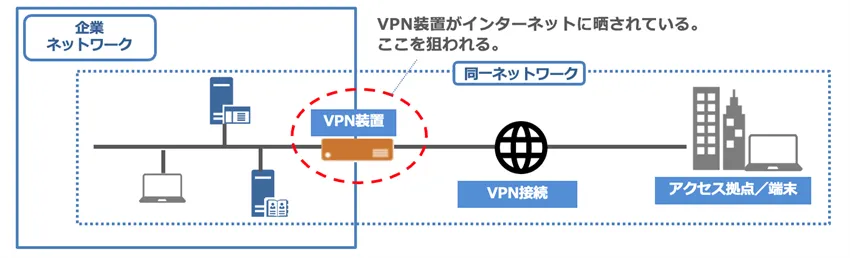

近年では、ばらまき型からインターネット上のサーバーやVPNなどの脆弱性を狙った攻撃が多くなっています。昨年7月に名古屋港で運用されているVPNが脆弱性をつかれ、丸一日コンテナの搬出入の業務が停止し、復旧までに3日かかった被害が記憶に新しいところです。

VPNなどが狙われるケースは、メーカーが公開しているセキュリティパッチの適用が不十分である場合が多く、攻撃者はその脆弱性を狙います。なので、先ずはセキュリティパッチを充てるということが重要になります。

次に有効なのが、データのバックアップになります。先に書いたように、ランサムウェアに感染し、犯行グループに身代金を支払ったとしてもデータを復旧してくれるとは限りません。データのバックアップさえあれば、身代金を払わずに復旧することができます。

バックアップと言っても、単にデータをコピーして他のストレージに保管するだけでは駄目です。なぜなら、ランサムウェアは感染して1ヶ月、2ヶ月という潜伏期間があります。この潜伏期間内にデータをコピーしても、それらデータはランサムウェアに既に感染してしまっているからです。

ここでは細かくは書きませんが、データを一定の期間以上、何世代にもわたってバックアップがとれるバックアップシステムを導入が有効です。そうすることにより、ランサムウェアに感染していない過去のポイントまで戻ることができます。

ところが、ランサムウェア攻撃は年々執拗になってきていて、最近ではデータの暗号化だけではなく、データを窃取し、それを公開されたく無ければ、金銭を払えという要求をしてくるものも現れています。データを暗号化できるということは、データに触れることができるわけですから、データの窃取もできるということです。

こうなるといくらデータをバックアップしていても対応することが難しい状況になります。こういった巧妙性、執拗性が長年10大脅威の1位である所以なのかもしれません。

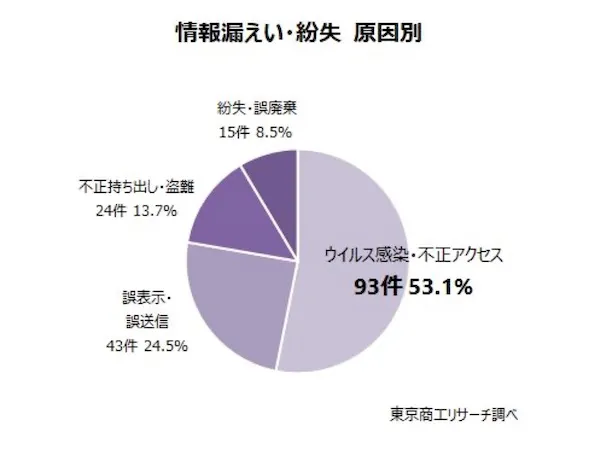

以上のようにランサムウェアは年々巧妙化していますが、2023年のトレンドとして、個人による企業情報の持ち出しや盗難が増えています。東京商工リサーチによると、2023年は前年と比較して、「持ち出し・盗難」の件数が5倍になっているようです。

また、先のIPA公表の「情報セキュリティ10大脅威 2024年」でも内部不正の脅威は3位ですが、同項目は2023年は4位、2022年は5位、2023年は6位ですので、内部不正の脅威も年々上がっています。

こういったことからも、企業はランサムウェア等、外部からの攻撃に加え、内部に対しても施策を打っていく必要があることがわかります。またVPNも運用の体制が整っていない場合は利用しない方がよいでしょう。

先に書いたようにセキュリティを確保するためにVPNを運用する場合はセキュリティパッチ適用が不可欠ですが、運用負荷も高くパッチの適用が疎かになる組織が多く、攻撃者はそういった脆弱性を突いてきます。

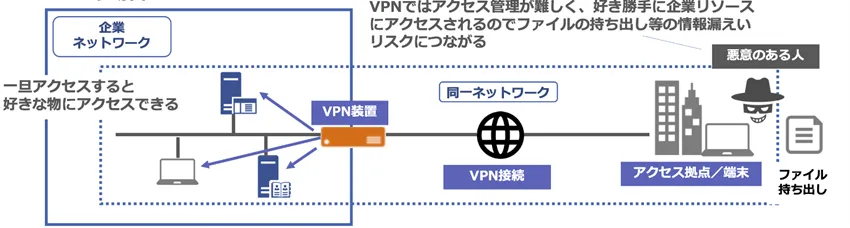

またVPNは便利で、利用者は会社にいる時と同じように、社内のファイルを始めとする様々なリソースにアクセスができる一方、ファイルを持ち出すことが容易で、悪意がある利用者が社内ファイルを持ち出すリスクがあります。

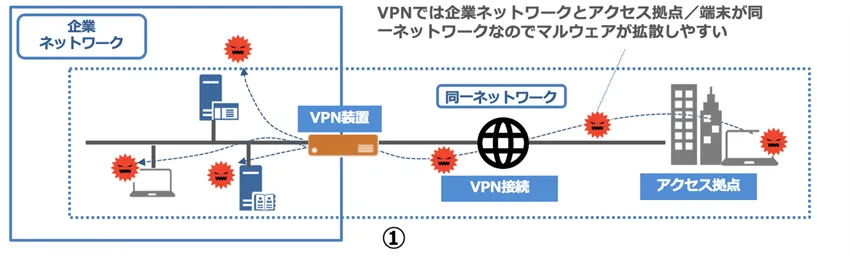

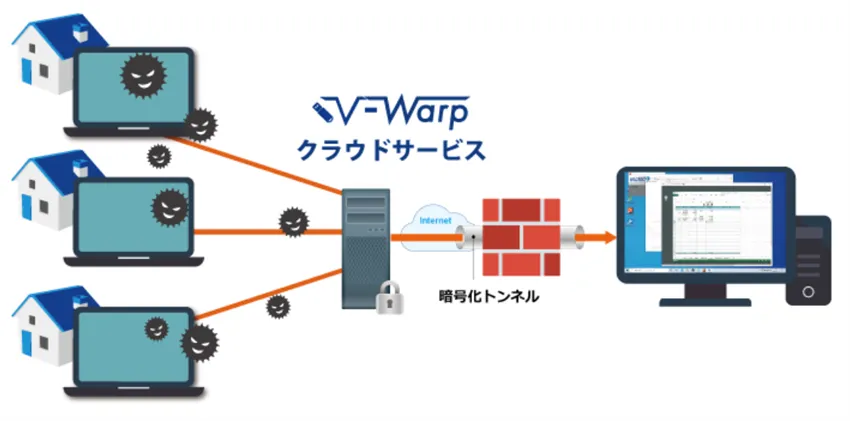

また、VPNを介してランサムウェアをはじめとするマルウェアが社内に拡散されてしまうというリスクがあります。

それでもVPNを利用したい、自宅など社外にいる時に社内にアクセスしたい場合は、非VPNでのリモートアクセスを強くお勧めします。

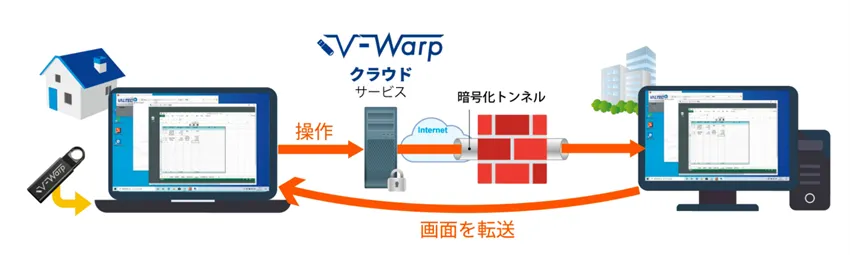

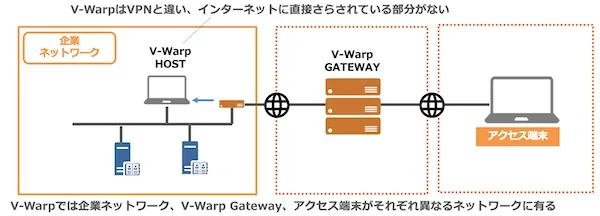

通常のVPNは上で書いたようなリスクが生じます。一方、非VPNのリモートアクセス技術では、利用者のPCは社内ネットワークに直接参加するのではなく、利用者は一旦中継サーバーへアクセスして、中継サーバーから社内へアクセスします。製品により、中継サーバーはインターネット上に提供されたり、企業のインターネットと社内LANの間に存在するDMZと呼ばれる領域に配置して運用するものがあります。

今回はそんな非VPN系のリモートアクセスとして、バルテック社のV-Warp(ブイワープ)という製品をVPNと比較しながら、ご紹介をしようと思います。

V-Warpでは先に書いたように会社のネットワークに直接参加せずに中継サーバー(V-Warpクラウドサービス)経由で会社へアクセスするリモートアクセス製品です。

中継サーバーは存在するものの、利用者はその存在を意識することはありません。USBを社外に持ち出したPC、または自宅等にあるPCに挿してアプリを起動、認証情報を入力するだけで、社内にあるPCの画面へアクセスし、社内にいる時と変わらない環境でリモートから作業を行うことができます。

・V-Warpの安全性

インターネットから直接アクセスできる場所に機器が無いため、セキュリティパッチを適用する必要も限りなくゼロで運用することが可能です。

また、アクセスクライアントと会社が同じネットワークで結ばれることがないので、ネットワークを媒介して拡散するマルウェアに強い構造になっています。

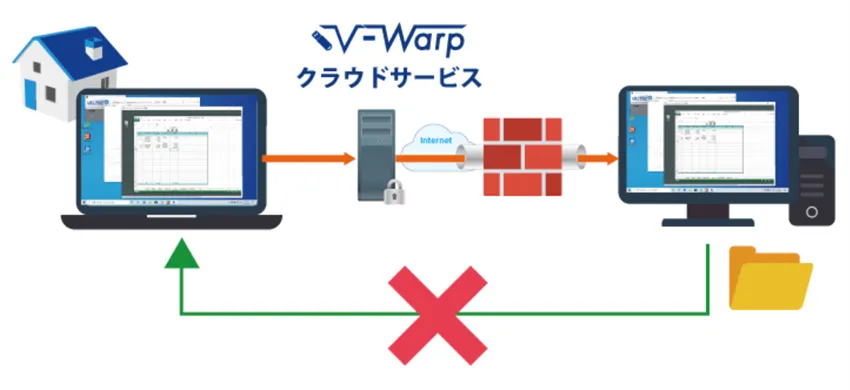

そして、V-Warpにはアクセスした社内PCからファイルを持ち出すことができない機能が備わっています。スクリーンショットも禁止になっています。この機能によって、最近増えている従業員によるデータの持ち出しの課題に対応できます。

このデータの持ち出し禁止機能は、管理者画面で利用者によっては許可することも可能となりますので、状況により柔軟に運用することが可能です。

ランサムウェア攻撃は日々巧妙化されています。一方、リモートアクセスやインターネット上にサーバーを運用することを止めるわけにはいきません。

そうであれば、リスクをなるべく排除した製品・サービスを選択することが望ましいと言えます。